Nel precedente articolo abbiamo illustrato come si è evoluto il Crimine informatico in Italia e nel mondo.

Poichè il Cybercrime utilizza anche strumenti che si trovano nel "lato oscuro della rete", ora parleremo del Deepweb e del Darkweb: cosa sono e perchè ci riguardano, anche se la maggior parte di noi non li utilizza direttamente. Il web che tutti usiamo è solo una minima parte di un oceano immenso. La parte più estesa di questo oceano si chiama DEEP WEB ed è definito “il lato oscuro del web”.

Cominciamo a dire che cosa è il Deep Web, citando la definizione che ne dà CLUSIT: Deep Web (definito anche Hidden Web) indica l’insieme dei contenuti presenti sul web e non indicizzati dai comuni motori di ricerca (ad es. Google, Bing, ecc.): ne fanno parte nuovi siti, pagine web a contenuto dinamico, web software, siti privati aziendali, reti peer-to-peer. L’opposto del Deep Web si chiama Surface Web (o Visible Web o Indexed Web).

La parte più nascosta e meno accessibile del Deep Web è rappresentata dal Dark Web. Quindi - per fare chiarezza su un'errato luogo comune - il Dark Web non è sinonimo di Deep Web, ma ne rappresenta solo una parte. Più precisamente, rappresenta l’insieme di contenuti accessibili pubblicamente che sono ospitati in siti web il cui indirizzo IP è nascosto, ma ai quali si può accedere purché se ne conosca l’indirizzo. Il Dark Web dunque è solo Essa si appoggia su Darknet, che sono reti chiuse. Per accedervi sono necessarie particolari configurazioni ed autorizzazioni. In molti casi si può accedere solo su invito.

Le principali Darknet sono: Freenet (ormai poco usato), I2P ed in particolare TOR (The Onion Router), che è in pratica un browser (derivato da Firefox) che riesce a garantire l’anonimato.

TOR è stato creato negli anni ’90 nei laboratori della Marina Militare USA. Nel 2006 è stato reso di pubblico dominio.

Quanto è grande il Deep Web?

Si pensa che il Deep Web sia molto più esteso del Surface Web, addirittura 400-500 volte più grande!

Qualche numero per spiegare meglio: le pagine indicizzate da Google (ovviamente solo nel Surface Web) sono 30.000.000.000.000 (30.000 Miliardi), dato ricavato da www.statisticbrain.com (anno 2014) per un totale di dati indicizzati di oltre 100.000.000 GB: i dati presenti nel Deep Web sono 400-500 volte di più e riguardano centinaia di migliaia di siti che non sono raggiungibili dai motori di ricerca della Rete normale. Per potervi accedere occorre scaricare, per esempio, TOR Browser, uno strumento che è facilmente reperibile in rete e che permette la navigazione anonima.

Come funziona TOR?

Quando si avvia la navigazione aprendo il browser TOR, questo sceglie una lista di nodi e da queste individua 3 nodi (3 è la configurazione standard) in modo casuale, che costituiscono una catena di navigazione. In ciascun passaggio la comunicazione viene crittografata e questo si ripete per ciascun nodo (a strati come la cipolla). Questo rende pressoché impossibile (o comunque molto complicato) risalire al client di partenza.

I Black market

Attraverso TOR si può arrivare ai principali black market del Dark Web, dove si può acquistare droga, armi, documenti falsi e altri oggetti illegali. Ovviamente in questo “mondo” la valuta corrente è il bitcoin, una criptomoneta le cui transazioni sono tracciate in modo anonimo.

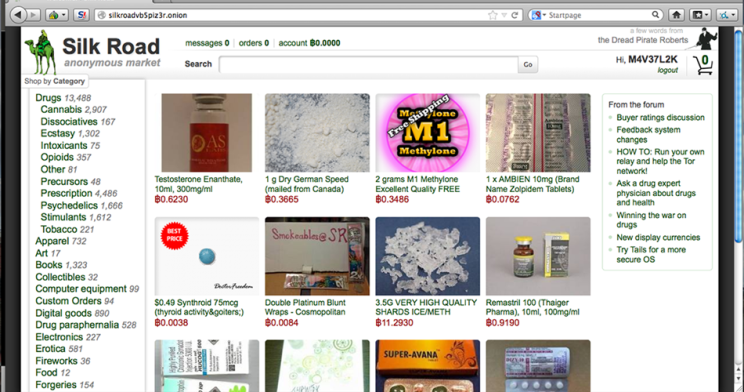

Una schermata di Silk Road sul browser TOR

Tra i tanti black market, il più popolare era Silk Road: nel 2012 aveva un giro di affari annuo di circa 22 milioni di dollari (Studio Carnegie Mellon 2012). Oggi Silk Road è chiuso ed il suo creatore Ross Ulbricht (pseudonimo Dread Pirate Roberts) è stato condannato al carcere a vita.

Oggi questi black market si sono messi anche al servizio del cybercrime: si sta sviluppando il modello di vendita noto come criminal-as-a-service (CaaS), in cui gruppi di hacker offrono i propri servizi al crimine ordinario. Esiste un vasto mercato nero di vulnerabilità ed exploit (il sito più famoso si chiama TheRealDeal, probabilmente ora chiuso).

Ma soprattutto si sta sviluppando il fenomeno del “Ransomware as a Service” (RaaS): nel Dark Web vengono offerti software Ransomware che qualsiasi aspirante hacker può “acquistare”, personalizzare e diffondere per infettare vittime, criptare i loro documenti e chiedere un riscatto, ovviamente in bitcoin.

I fornitori del malware (quelli che l'hanno sviluppato) si trattengono una percentuale del 25-30% dei riscatti, il resto va al “cliente”.

Questo fenomeno, che si sta diffondendo in modo preoccupante, sta abbassando la soglia d’ingresso al crimine informatico: non servirà più essere un hacker esperto per compiere estorsioni con i ransomware. Questo significa che gli attacchi che dobbiamo aspettarci arriveranno da molti fronti...

Nei prossimi articoli, inizieremo a vedere i tanti modi che usano gli hackers per attaccarci sul web.

Alla prossima settimana!

A cura di Giorgio Sbaraglia

Consulente e formatore in Sicurezza Informatica

www.giorgiosbaraglia.it