L’Email, che tutti noi usiamo, è uno degli strumenti più antiquati e vulnerabili del web. Un mezzo di comunicazione comodo, ma facile da intercettare ed ancora più facile da falsificare.

L’Email fu inventata nel 1972 da Ray Tomlinson e da allora non è molto cambiata. Ancora oggi l’email utilizza il protocollo SMTP (Simple Mail Transfer Protocol) che è il protocollo standard per la trasmissione via internet delle email. Si tratta di un protocollo testuale, relativamente semplice, creato negli anni ’80 e da allora rimasto sostanzialmente invariato. Tra le molte limitazioni c’è quella che non è in grado di gestire l’autenticazione del mittente. Quindi non si può essere certi che il mittente che è indicato nell'email sia quello vero: qualcun altro potrebbe averci inviato quell'email falsificando (spoofing) il mittente.

Inoltre l’email può essere intercettata e letta da un malintenzionato: il cosiddetto “Man in the middle” che si frappone tra mittente e destinatario. Infatti nella maggior parte dei casi, le email vengono trasmesse tramite Internet non criptate, come se fossero lettere inviate con una busta aperta (che tutti possono leggere!). Solo alcuni provider di posta supportano la crittografia TLS (con il protocollo HTTPS): uno di questi, il più noto, è Gmail di Google.

Usare email non crittografate può comportare diversi rischi: uno di questi, molto diffuso oggi, è la truffa cosiddetta “The man in the mail” (della quale parlo in questo articolo). Con questo "trucco" gli hacker inviano email false con le quali riescono a dirottare i pagamenti del cliente su un conto diverso da quello del fornitore: il conto appositamente predisposto da loro!

Gli strumenti per rendere sicura un’email esistono: il più conosciuto si chiama PGP (Pretty Good Privacy) e tutti possono usarlo.

PGP è stato originariamente creato nel 1991 da Philip R. Zimmermann. Originariamente concepito come uno strumento per i diritti umani, da PGP è nato poi OpenPGP, che è uno standard Internet “open source” che utilizza la crittografia asimmetrica (detta “a chiave pubblica”), basata sulla generazione di una coppia di chiavi, una “privata” ed una “pubblica” che non coincidono.

PGP risolve una debolezza tipica di ogni crittografia: il fatto che per cifrare e decodificare un messaggio occorre una chiave segreta in possesso sia del mittente che del destinatario. Ma queste due persone potrebbero trovarsi a notevole distanza tra di loro o addirittura non conoscersi affatto e pertanto, se non esiste un canale sicuro per scambiarsi i codici di cifratura, occorre avvalersi di canali (e-mail, chat, posta convenzionale) attraverso i quali la chiave potrebbe essere intercettata. PGP, essendo un programma di “crittografia a chiave pubblica ” si basa sulla generazione di una coppia di chiavi: una “segreta” (o “privata”) e l’altra “pubblica”. L’utente tiene al sicuro la propria chiave segreta mentre diffonde e rende disponibile la chiave pubblica.

COME FUNZIONA PGP

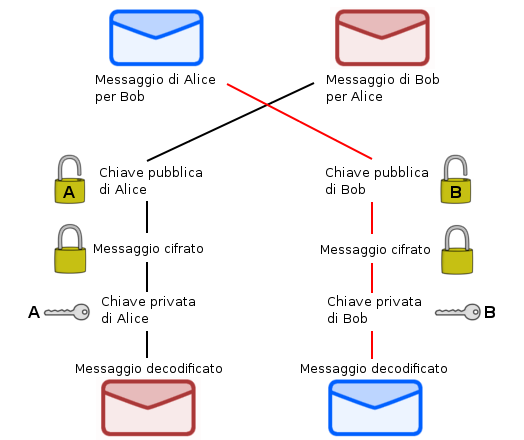

Spieghiamo il funzionamento di PGP usando il classico esempio (fonte Wikipedia) di due ipotetici personaggi, Bob ed Alice, che si scambiano un messaggio via email.

- Bob scrive il messaggio e lo cripta con la chiave pubblica di Alice (chiave che Alice ha precedentemente inviato a Bob).

- Alice riceve il messaggio criptato da Bob e lo decripta con la sua chiave privata.

In sintesi:

- la chiave pubblica di un utente (Bob) codifica il messaggio e la propria chiave privata lo firma;

- la chiave privata consente di decodificare il messaggio che è stato cifrato con la corrispondente chiave pubblica (di Alice);

- la chiave privata (di Bob) consente di apporre al messaggio una “firma” che identifica univocamente il mittente.

Quindi il sistema PGP consente di risolvere le due debolezze tipiche delle email tradizionali che sono:

- Riservatezza del contenuto: il messaggio viene crittografato e reso illeggibile per un terzo che non possegga le chiavi.

- Autenticità del mittente: la chiave pubblica di Bob (che è stata precedentemente inviata ad Alice) potrà combaciare solo con la sua chiave privata. Questa funzione ci dà la certezza della provenienza del messaggio.

Per usare PGP in modo abbastanza semplice, sono nati nel corso degli anni molti software per utilizzarlo con i diversi sistemi operativi più diffusi. Il sito ufficiale di OpenPGP e quello di GnuPG indicano quali sono i software che utilizzano tale protocollo. Elenco qui i principali (ma ne esistono molti altri), per i diversi sistemi operativi:

- Gpg4win (per Windows)

- GPGTOOLS (per macOS)

- Enigmail (per il client di posta Mozilla Thunderbird)

- Guardian project e OpenKeychain (per Android)

- iPGMail e Hushmail (per iOS)

Probabilmente PGP non diventerà l’email per tutti ed in tutti i casi, ma vista l’importanza – sempre maggiore – delle informazioni che trasmettiamo, sarà bene valutare l’uso di protocolli di criptazione, almeno per proteggere i nostri dati più delicati.

Ci dovremo abituare ad usare questi sistemi…

A cura di Giorgio Sbaraglia

Consulente e formatore in Sicurezza Informatica

www.giorgiosbaraglia.it